أهم 8 توقعات للأمن السيبراني لعام 2021

تحذير من شبكات الجيل الخامس.. 8 توقعات للأمن السيبراني لعام 2021

الأربعاء، 16 ديسمبر 2020 - 08:37 م

مع اقتراب نهاية عام 2020، تقوم العديد من الشركات بقطاع أمن المعلومات بتقييم ومشاركة رؤيتها، لمزيد من التطوير للتهديدات الرقمية.

ونشر موقع "3dnews"، مجموعة مختارة من السيناريوهات الأكثر ترجيحًا في التهديدات السيبرانية:

1- ستنتشر الهجمات على الموظفين البعيدين

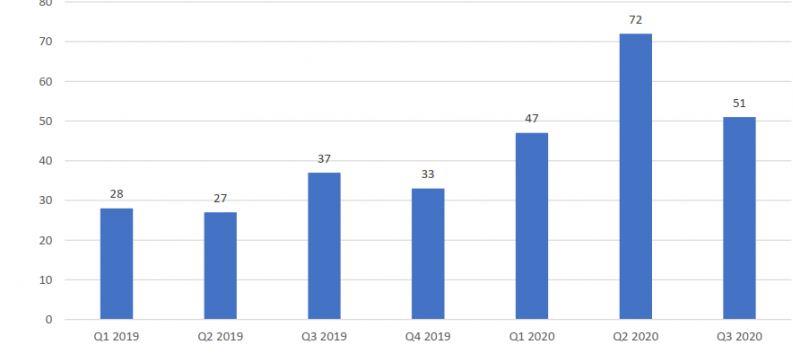

أجبر الوضع الصعب مع وباء الفيروس التاجي، الشركات على نقل الموظفين للعمل عن بعد، وأثرت إعادة الهيكلة المتسرعة للعمليات التجارية بشكل مباشر على حماية أماكن العمل البعيدة، وأضعفت بشكل كبير السيطرة على أصول المعلومات في العديد من المنظمات.

وتتوقع شركة برمجيات أكرونيس (Acronis)، أن الهجمات التي تستهدف العمال عن بُعد ستزداد في عام 2021، حيث يتم اختراق الأنظمة خارج شبكة الشركة بسهولة، مما يسمح للمهاجمين بالوصول إلى بيانات المنظمة.

ووفقًا لمحللي "InfoWatch"، ترجع هذه الحالة إلى خصوصيات تنسيق العمل عن بُعد، الذي يوفر لكل من مجرمي الإنترنت والمطلعين فرصًا أكبر لسرقة المعلومات.

ويتزايد أيضًا مستوى التهديدات الخارجية والداخلية في "الموقع البعيد" بسبب استخدام شبكات "Wi-Fi" غير الآمنة، ومشاكل التحكم في الأجهزة الشخصية عند العمل مع معلومات الشركة، ونقص البنية التحتية الكافية للتحكم في الوصول في العديد من المؤسسات، وتجاهل قرارات تحليل السلوك خصائص مستخدمي نظم المعلومات.

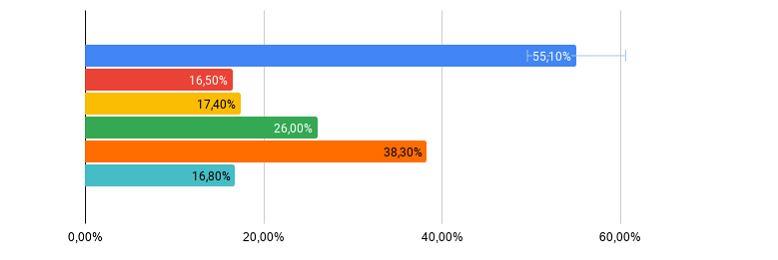

2- تصاعد الهجمات على البنية التحتية لإنترنت الأشياء (IoT)

يستمر إنترنت الأشياء في جذب مجموعات المجرمين الإلكترونيين - كل عام يظهرون اهتمامًا متزايدًا بالأجهزة المعرضة للخطر ، سواء كانت أجهزة التلفزيون الذكية ، وكاميرات الويب ، وأجهزة التوجيه ، وأجهزة الاستشعار ، والأجهزة المنزلية الذكية وغيرها من الاجهزة المنزلية الذكية.

تُظهر الأبحاث أن أجهزة إنترنت الأشياء التي تم اختراقها وإصابتها هي الأكثر شيوعًا من قبل مجرمي الإنترنت لنشر شبكات الروبوت وشن هجمات رفض الخدمة الموزعة (DDoS) على نطاق واسة، أيضًا يتم استخدام أجهزة إنترنت الأشياء التي تم اختراقها بواسطة مجرمي الإنترنت كخوادم لأنواع أخرى من الإجراءات الضارة.

إقرأ أيضاً: خبير أمن المعلومات: توجد تطبيقات ترفيهية تستخدم لأغراض خبيثة

3- سوف يستخدم المتسللون الذكاء الاصطناعي في كثير من الأحيان

يحاول مجرمو الإنترنت دائمًا استخدام أحدث التطورات الرقمية لتحقيق أهدافهم ، والذكاء الاصطناعي (AI) ليس استثناءً الآن، تُستخدم تقنيات الذكاء الاصطناعي في البيئة الإجرامية لإنشاء ما يسمى Deep Fakes - صور ومقاطع فيديو وتسجيلات صوتية واقعية ومقنعة يتم توزيعها بغرض التضليل والتلاعب بالرأي العام والابتزاز وتقويض صورة الشخصيات الشهيرة.

يستخدم المهاجمون أيضًا أنظمة الذكاء الاصطناعي بنشاط لزيادة فعالية البرامج الضارة ، وتجاوز آليات حماية CAPTCHA ، وتخمين كلمات المرور ، وتحليل كميات كبيرة من البيانات من أجل استخراج أرقام الهواتف وبطاقات الائتمان.

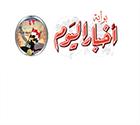

4- يستمر المحتالون عبر الهاتف في استنزاف الأموال

يزدات هذا النوع من الهجمات بسبب سذاجة وجهل المواطنين، الذين يتبعون خطى المتسللين الماكرين، الذين يزعمون أنهم مسؤولين أو موظفين عن المؤسسات المالية أو الوكالات الحكومية أو الكيانات القانونية.

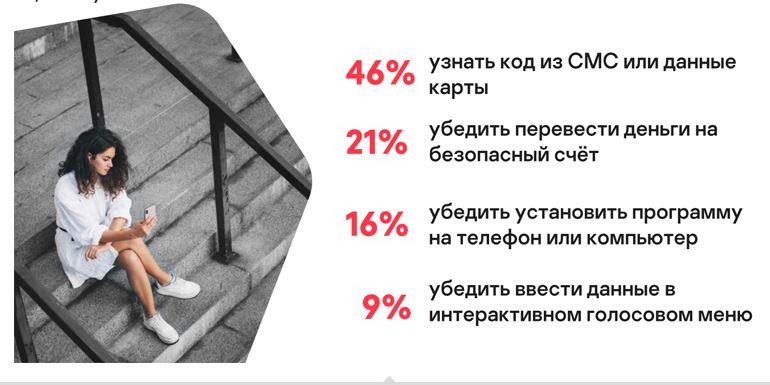

أظهرت الأبحاث أن المجرمين جادون في الاستعداد لمثل هذه المكالمات ويستخدمون بنشاط تقنيات الهندسة الاجتماعية لذلك، في 42٪ من الحالات، قاموا بإعطاء الاسم الصحيح واللقب واسم العائلة للشخص الذي اتصلوا به.

كانت الأساطير الأكثر شيوعًا هي الحاجة إلى تأكيد البيانات (72٪)، والرسالة حول حظر البطاقة (58٪) وعرض القرض (57٪). في نصف الحالات تقريبًا (46٪)، حاول المهاجمون الحصول على رمز من رسالة نصية قصيرة أو بيانات بطاقة، واستغلال تلك البيانات للاحتيال عليهم وسرقة أموالهم أو إقناعهم بتحويل الأموال.

إقرأ أيضاً: تحذير.. اندرويد يتيح 11 تطبيقًا شائعًا للمتسللين

5- تزايد عدد الاعتداءات على المؤسسات الطبية

وفقًا لتوقعات كاسبرسكي لاب، في عام 2021، سيواصل مجرمو الإنترنت محاولة التدخل في تطوير لقاحات وعقاقير لفيروس كورونا أو سرقة البيانات السرية المرتبطة به.

يقول الخبراء: "في حين أن العالم لا يكافح المرض فحسب ، بل أيضًا سباقًا بين مصنعي الأدوية ، فإن أي شركة تعلن عن نجاح كبير في تطوير عقار معين ستكون ضحية محتملة لهجمات مستهدفة".

تظهر الأبحاث أن العديد من المستشفيات لديها شبكات Wi-Fi ضعيفة التأمين، والتي من خلالها يمكن للمهاجمين الوصول إلى البنية التحتية للشبكة المحلية للمؤسسة وأنظمة الكمبيوتر الخاصة بها والأهم من ذلك، إلى المعدات الطبية ومعلومات الطبية، بالإضافة إلى ذلك ، تمتلك منشآت الرعاية الصحية آلاف الأجهزة الطبية الضعيفة التي تستخدم اتصالات شبكة غير آمنة، العديد منها، مثل ماسحات التصوير بالرنين المغناطيسي، وأجهزة القلب والأجهزة التي تستخدم مصادر الإشعاع، هي أجهزة كمبيوتر كاملة الميزات تعمل في كثير من الأحيان على أنظمة تشغيل قديمة ولديها العشرات من نقاط الضعف التي لم يتم إصلاحها والتي تسمح لك باختراق النظام عن بُعد والتحكم الكامل فيه.

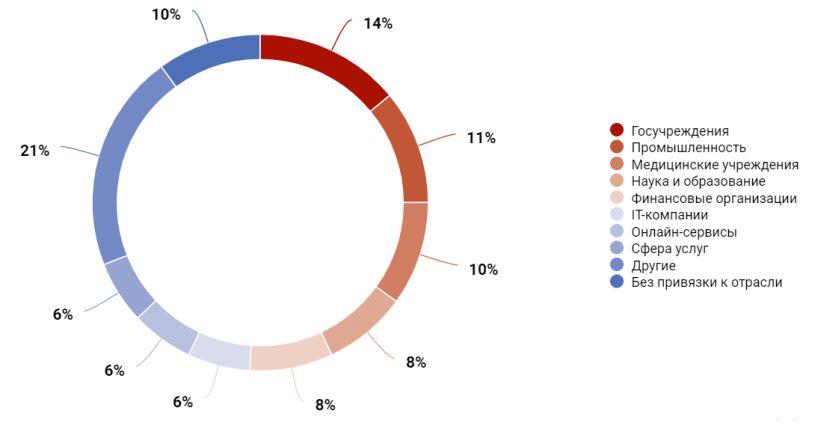

6- العوامل الجديدة للهجمات على المنشآت الصناعية

لن يستهدف المتسللون المنشآت الطبية المذكورة أعلاه فحسب، بل سيستهدفون أيضًا البنية التحتية الحيوية للشركات الصناعية.

سيكون هناك المزيد من الهجمات، وأحد أسباب ذلك هو وقف الدعم لمنصتي Windows 7 و Server 2008 ، وهما أمران مطلوبان على نطاق واسع في البيئة الصناعية ، فضلاً عن تسرب الكود المصدري لنظام التشغيل Windows XP ، والذي لا يزال شائعًا جدًا في المعدات الصناعية وأنظمة التحكم الآلي في العمليات.

ويتوقع الخبراء في كاسبرسكي لاب، أن تكون الشركات الصناعية من بين الأكثر مجالات تضررا.

7- توزيع التهديدات الخفية

تستخدم البرامج الضارة الخافية التى لا تظهر على الاجهزة وتكتشف من قبل البرامج الامان المدمج في الاجهزة، نتيجة لذلك من الصعب اكتشاف الفيروس وحظره في ذاكرة الوصول العشوائي لجهاز المستخدم.

في الآونة الأخيرة، تم تسجيل هجمات بدون ملفات في حملات التجسس الإلكتروني لاستهدافات مهمة مثل الوكالات الحكومية.

في عام 2021، ستُستخدم هذه الأساليب في هجمات واسعة النطاق ومعقدة بشكل متزايد.

8- قد يؤدي تطوير تقنية الجيل الخامس إلى تعريض مستخدميه لهجمات إلكترونية

يتوقع الخبراء في كل من شركات Kaspersky Lab و Fortinet، أن شبكات الجيل الخامس يفتح فرصًا جديدة للهجوم والقرصنة ويغير بشكل كبير مشهد التهديدات لصناعة الاتصالات.

يقول الباحثون، إنه كلما أصبحت التكنولوجيا أكثر شيوعًا وكلما زاد اتصال الأجهزة بشبكة الجيل الخامس، كلما زاد عدد المهاجمين الذين يبحثون عن نقاط الضعف التي يمكنهم استخدامها لأغراضهم الخاصة.

الكلمات الدالة

الاخبار المرتبطة

وزير الاتصالات: توظيف تكنولوجيا الذكاء الاصطناعى فى تطوير كفاءة العمل

وزير الاتصالات: توظيف تكنولوجيا الذكاء الاصطناعى فى تطوير كفاءة العمل

نصائح هامة لإنشاء كلمات مرور آمنة

نصائح هامة لإنشاء كلمات مرور آمنة

«البريد» يهنئ الرئيس السيسي و«اتحاد عمال مصر»

«البريد» يهنئ الرئيس السيسي و«اتحاد عمال مصر»

جوجل تجري تعديل مفاجئ على موقع يوتيوب

جوجل تجري تعديل مفاجئ على موقع يوتيوب

تنظيم الاتصالات يصدر تقرير جودة خدمة شبكات المحمول للربع الأول لعام 2024

تنظيم الاتصالات يصدر تقرير جودة خدمة شبكات المحمول للربع الأول لعام 2024

تواجه صعوبة في تشغيل «Face ID»؟ خدعة بسيطة لفتح قفل «آيفون»

تواجه صعوبة في تشغيل «Face ID»؟ خدعة بسيطة لفتح قفل «آيفون»

شركة آبل تكشف عن موعد مؤتمرها

شركة آبل تكشف عن موعد مؤتمرها

«آبل» تخطط لتغيير التصميم وإدراج الميزات الجديدة في نظام التشغيل iOS القادم

«آبل» تخطط لتغيير التصميم وإدراج الميزات الجديدة في نظام التشغيل iOS القادم

مركز البيانات والحوسبة P1.. قفزة مصرية على طريق التحول الرقمي

مركز البيانات والحوسبة P1.. قفزة مصرية على طريق التحول الرقمي